10 Loại phần mềm độc hại phổ biến bạn nên biết

Hãy cùng FUNiX tìm hiểu về 10 loại phần mềm độc hại phổ biến và sự khác biệt của chúng.

- 8 Cách ngăn chặn phần mềm độc hại trên thiết bị Android

- Bom Zip là gì? Phòng tránh Bom Zip như thế nào?

- Phần mềm tội phạm (crimeware) là gì?

- 4 cách phát tán phần mềm độc hại hàng đầu

- Phần mềm độc hại xâm nhập vào App Store như thế nào?

Có rất nhiều loại phần mềm độc hại có thể ảnh hưởng tiêu cực đến máy tính của bạn. Và trong khi nhiều người sử dụng “virus” như một thuật ngữ chung cho phần mềm độc hại (malware), điều này không chính xác. Hãy cùng khám phá các loại mối đe dọa trực tuyến phổ biến nhất hiện nay, cách hoạt động của từng loại và sự khác biệt giữa chúng.

1. Định nghĩa phần mềm độc hại

Phần mềm độc hại (malware – từ kết hợp của malicious – độc hại và software – phần mềm) là thuật ngữ chung cho các ứng dụng nguy hiểm. Đó là một thuật ngữ thích hợp hơn cho phần mềm xấu hơn là “virus”. Bạn có thể sử dụng “phần mềm độc hại” để chỉ các loại khác mà chúng ta sẽ nói đến, chẳng hạn như virus, Trojan, ransomware, v.v.

Đây là lý do tại sao bạn sẽ nghe thấy rất nhiều ứng dụng, chẳng hạn như Malwarebytes, được coi là giải pháp “chống phần mềm độc hại” thay vì chỉ là “chống virus”.

>>> Đọc ngay: Cách dùng PowerShell quét Windows 10 để tìm phần mềm độc hại

2. Virus

Virus là một chương trình độc hại có khả năng tự sao chép bằng cách chèn mã của nó vào các chương trình khác để tự phát tán xung quanh.

Một loại virus thường được đưa vào một hệ thống khi ai đó chạy một tệp bị nhiễm từ tệp đính kèm email hoặc ổ USB. Đây cũng là cách mà rất nhiều phần mềm độc hại khác xâm nhập vào một hệ thống. Đặc điểm phân biệt virus và các loại malware khác đó là virus được gắn vào một chương trình khác và tự sao chép bằng cách sửa đổi các phần mềm khác nhau mà bạn không hề hay biết.

Virus đã tồn tại trong nhiều thập kỷ; virus đầu tiên xuất hiện trong tự nhiên vào đầu những năm 1980. Chúng từng phổ biến hơn vào thập kỷ 1990 và đầu những năm 2000, nhưng gần đây đã trở nên ít phổ biến hơn so với các kiểu tấn công khác.

3. Sâu (worm)

Một con sâu tương tự như một con virus; sự khác biệt là sâu tự lây lan thay vì gắn vào và lây nhiễm cho các chương trình. Sâu thường lan truyền trên mạng, khai thác lỗ hổng để nhảy từ máy này sang máy khác.

Khi sâu tiếp tục lây lan, chúng sẽ lây nhiễm vào máy với tốc độ nhanh hơn. Ở mức tối thiểu, điều này làm lãng phí băng thông của mạng, trong khi những loại sâu độc hại hơn có thể phát tán ransomware hoặc các vấn đề khác trên toàn bộ mạng lưới của một doanh nghiệp.

4. Ngựa Trojan

Trojan Horse, thường được gọi là trojan, là một chương trình độc hại đánh lừa bạn nghĩ rằng đó là một công cụ hợp pháp.

Tên gọi này bắt nguồn từ câu chuyện về Con ngựa thành Troy, khi người Hy Lạp cổ đại để lại một con ngựa gỗ chở đầy binh lính của họ gần thành Troy. Người thành Troy dắt ngựa vào thành, nghĩ rằng họ đã đánh thắng một trận chiến. Tuy nhiên, trong đêm, những người lính Hy Lạp nhảy xuống ngựa và mở cửa cho phần còn lại của quân đội của họ vào qua các cổng thành, thành công đánh chiếm thành Troy.

Trojan máy tính hoạt động theo cách tương tự. Trojan ngụy trang thành phần mềm chính hãng, chẳng hạn như biểu mẫu để điền hoặc một ứng dụng hữu ích. Tuy nhiên, khi vào hệ thống của bạn, trojan sẽ mang theo một payload*. Điều này thường mở ra một cửa hậu (backdoor) – giúp tin tặc truy cập vào máy tính của bạn mà bạn không biết.

*payload: phần dữ liệu thực sự được truyền đi của một gói tin giữa hai phía, mà không chứa dữ liệu giao thức hay siêu dữ liệu

Trong các trường hợp khác, trojan có thể xóa các tệp của bạn, gây lây nhiễm ransomware hoặc các hoạt động tương tự.

>>> Đọc ngay: 7 mẹo loại bỏ phần mềm độc hại khỏi trang web WordPress

5. Phần mềm quảng cáo (adware)

Phần mềm quảng cáo (adware) là một loại phần mềm độc hại tạo ra các quảng cáo để kiếm tiền cho nhà phát triển của nó. Trong khi các phần mềm sống nhờ quảng cáo rất phổ biến trong các ứng dụng dành cho thiết bị di động và thậm chí một số công cụ dành cho máy tính để bàn, phần mềm quảng cáo còn tiến xa hơn khi “nhấn chìm” người dùng vào một ‘cơn lũ’ quảng cáo.

Ví dụ: phần mềm quảng cáo có thể đưa thêm quảng cáo vào mọi trang web bạn truy cập hoặc thay đổi công cụ tìm kiếm của trình duyệt của bạn thành công cụ lừa đảo được thiết kế để chuyển hướng bạn đến các trang web kiếm nhiều tiền hơn cho chủ sở hữu. Một số phần mềm quảng cáo cũng tạo ra các cửa sổ bật (popup windows) trên màn hình của bạn mà rất khó để đóng lại.

Có một ranh giới nhỏ giữa quảng cáo hợp pháp như một cách kiếm tiền từ ứng dụng và các chương trình được thiết kế để spam cửa sổ bật lên nhằm làm phiền bạn. Phần mềm quảng cáo thường được đóng gói vào hệ thống của bạn cùng với phần mềm hợp pháp thông qua các tùy chọn đã được chọn sẵn trong quá trình cài đặt.

>>> Đọc ngay: FUNiX – Học lấy bằng đại học trực tuyến giá trị ngang bằng đại học chính quy

6. Phần mềm gián điệp (spyware)

Phần mềm gián điệp là các chương trình theo dõi việc sử dụng máy tính của bạn và báo cáo lại cho một thực thể nào đó để phục vụ một số mục đích nhất định.

Hầu hết các chương trình — và thậm chí cả hệ điều hành như Windows 10 — thu thập dữ liệu về việc sử dụng của bạn và báo cáo lại cho nhà phát triển nhằm cải thiện các công cụ của họ. Sự khác biệt của phần mềm gián điệp là nó thu thập dữ liệu này mà không cho người dùng không hề hay biết.

Trong khi phần mềm gián điệp thường thu thập dữ liệu cho mục đích quảng cáo, những phần mềm tệ hại hơn cũng có thể thu thập thông tin nhạy cảm như thông tin đăng nhập. Phần mềm gián điệp cấp cao bao gồm keylogger, là những chương trình ghi lại mọi thao tác gõ phím bạn thực hiện trên máy của mình.

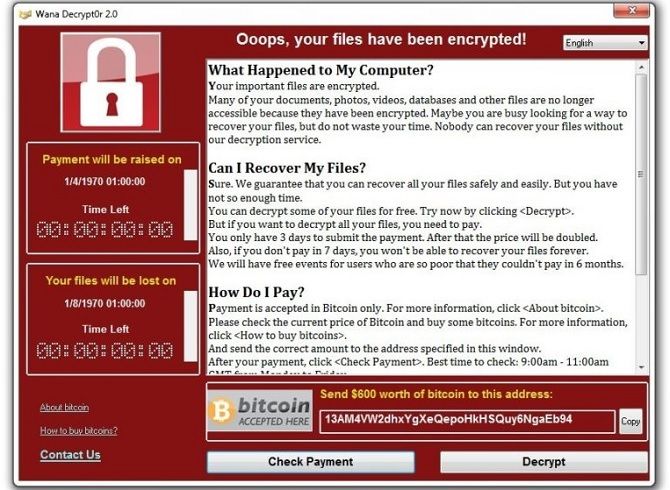

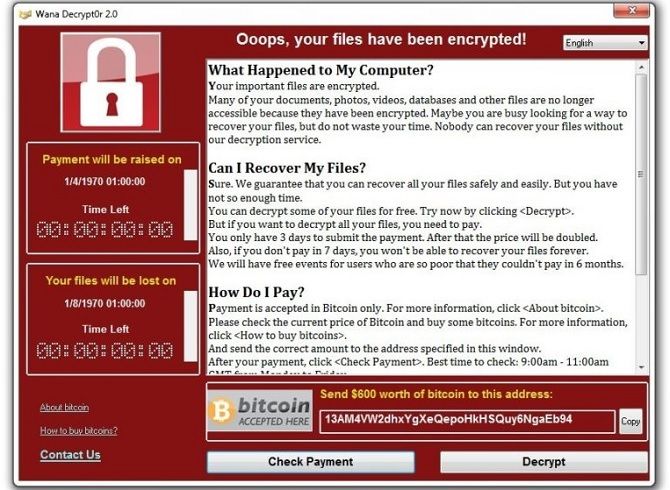

7. Phần mềm tống tiền (Ransomware)

Từ cuối những năm 2010, đã có sự tăng vọt trong mức độ phổ biến của ransomware. Đó là một loại phần mềm độc hại nguy hiểm mã hóa nội dung trong máy tính của bạn, ngăn bạn tiếp cận với các tệp của riêng bạn. Ransomware yêu cầu bạn trả tiền cho người tạo ra nó, thường thông qua một phương thức không thể truy xuất được như Bitcoin, để lấy khóa mã hóa và mở khóa các tệp của bạn.

Cách tốt nhất để giữ an toàn trước ransomware là chuẩn bị sẵn một kế hoạch. Việc thường xuyên sao lưu dữ liệu sẽ cho phép bạn khôi phục chúng nếu bạn bị tấn công bởi ransomware. Cho dù bạn trả tiền, không có gì đảm bảo rằng kẻ tấn công sẽ cung cấp cho bạn chìa khóa; đồng thời, việc này sẽ khuyến khích loại hành vi này trong tương lai.

>>> Đọc ngay: Cách tin tặc ẩn phần mềm độc hại trong siêu dữ liệu ảnh

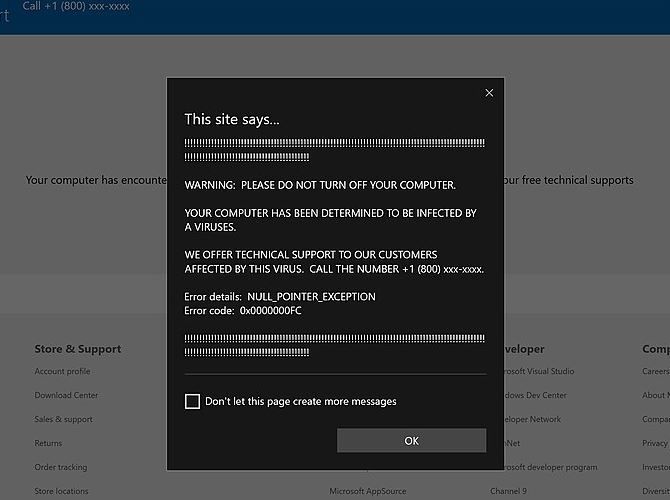

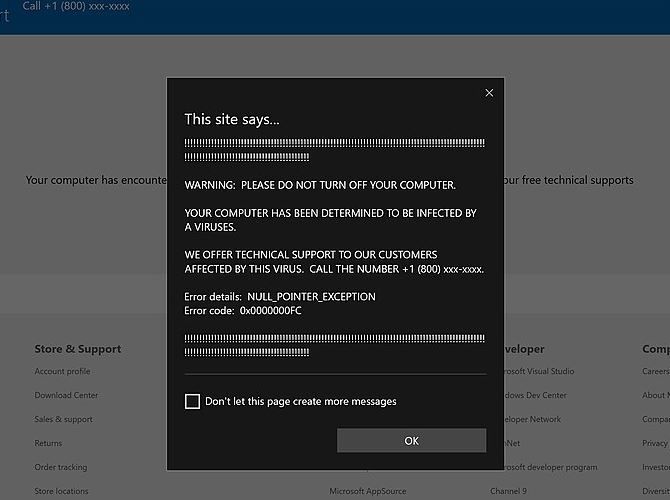

8. Phần mềm hù dọa (Scareware)

Scareware hơi giống ransomware, ngoại trừ nó chỉ giả vờ nguy hiểm.

Thông thường, phần mềm hù dọa hiển thị dưới dạng các quảng cáo trực tuyến lừa đảo chiếm đoạt trình duyệt của bạn. Nó hiển thị một thông báo cảnh báo virus giả mạo , tuyên bố rằng “Microsoft” hoặc một công ty khác đã phát hiện ra sự cố trên máy tính của bạn và hướng dẫn bạn gọi đến một số điện thoại hoặc tải xuống “phần mềm chống virus” để khắc phục sự cố.

Nếu bạn gọi đến số điện thoại, bạn sẽ nói chuyện với những kẻ lừa đảo muốn bạn trả tiền cho một quá trình dọn dẹp vô ích. Phần mềm diệt virus giả mạo cũng vậy; nó yêu cầu bạn trả tiền cho một ứng dụng vô giá trị để kẻ gian có thể kiếm tiền.

Rất may, bạn thường có thể đóng cửa sổ bật lên phần mềm sợ hãi và bỏ qua thông báo của chúng. Chúng được thiết kế để lợi dụng nỗi sợ hãi của mọi người mà không thực sự gây hại cho máy tính.

9. Rootkit

Rootkit (một thuật ngữ hợp nhất tài khoản “root” của quản trị viên trên hệ thống Unix và “kit” – bộ mà họ sử dụng) là một loại phần mềm độc hại có quyền truy cập vào các phần bị hạn chế của máy tính, sau đó ngụy trang hoặc tự ẩn đi.

Thông thường, rootkit được cài đặt khi kẻ tấn công có quyền truy cập quản trị vào một máy tính. Sau khi rootkit được cài đặt, nó có đặc quyền làm bất cứ điều gì chủ sở hữu muốn trên hệ thống. Rootkit lạm dụng điều này để che giấu sự xâm nhập của nó — ví dụ: để che giấu sự hiện diện của nó khỏi ứng dụng chống virus đã cài đặt.

Một phần mềm độc hại có toàn quyền kiểm soát hệ thống của bạn rõ ràng là rất nguy hiểm. Đôi khi, bạn sẽ phải cài đặt lại hoàn toàn hệ điều hành để loại bỏ rootkit.

10. Botnet

Mạng botnet là kết quả của một cuộc tấn công bằng phần mềm độc hại hơn là một loại phần mềm độc hại cụ thể, nhưng nó vẫn có liên quan đến chủ đề chúng ta đang đề cập đến.

Botnet (là sự kết hợp của “robot” và “mạng – network)) là một thuật ngữ dùng để chỉ một nhóm máy tính hoặc các thiết bị kết nối mạng khác là nô lệ của một thực thể nào đó. Thực thể đó sử dụng các máy đó để thực hiện một nhiệm vụ, chẳng hạn như tấn công DDoS, gửi thư rác hoặc ngầm nhấp vào quảng cáo để kiếm tiền cho chủ sở hữu.

Máy tính có thể trở thành một phần của mạng botnet do chạy trojan hoặc tệp bị nhiễm khác. Phần lớn thời gian, máy tính của bạn sẽ tiếp tục hoạt động bình thường, vì vậy bạn có thể không biết rằng mình đã trở thành một phần của mạng botnet.

>>> Đọc ngay: Phần mềm độc hại lẩn trốn ứng dụng chống virus như thế nào?

11. Khai thác và lỗ hổng

Mặc dù không phải là một dạng phần mềm độc hại, nhưng khai thác (exploit) và lỗ hổng bảo mật là những thuật ngữ quan trọng trong bảo mật trực tuyến. Bởi vì không có lập trình viên hoặc phần mềm nào là hoàn hảo, mọi chương trình, hệ điều hành và trang web đều có một số lỗ hổng. Các tác nhân độc hại cố gắng tìm ra những lỗ hổng này, khai thác chúng để chạy phần mềm độc hại hoặc các hoạt động tương tự.

Ví dụ: giả sử ai đó đã phát hiện ra lỗi cho phép bạn tạo tài khoản quản trị mới không có mật khẩu trong Windows bằng cách làm theo một số bước nhất định. Ai đó có thể viết phần mềm độc hại để chạy các bước này trên PC của ai đó, giành quyền truy cập quản trị viên, sau đó thực hiện các hoạt động phá hoại.

Cách tốt nhất để giữ an toàn trước những mối đe dọa này là luôn cập nhật hệ điều hành và tất cả phần mềm của bạn. Các nhà phát triển sẽ vá những vấn đề này khi họ phát hiện ra chúng, vì vậy việc sử dụng phiên bản mới nhất sẽ giúp bạn an toàn trước những khai thác cũ.

Hiểu mối đe dọa từ các phần mềm độc hại phổ biến nhất

Bây giờ bạn đã hiểu các loại phần mềm độc hại phổ biến nhất và sự khác biệt giữa chúng. Đôi khi có sự chồng chéo— ví dụ, một trojan có thể được sử dụng để chạy ransomware, nhưng hầu hết các loại phần mềm độc hại đều có một tính năng riêng khiến chúng trở nên khác biệt.

Mặc dù bạn không thể bảo vệ mình 100%, nhưng một số thói quen thông minh sẽ làm giảm đáng kể khả năng lây nhiễm phần mềm độc hại.

>>> Nếu bạn đang có nhu cầu tìm hiểu về khóa học lập trình đi làm ngay. Hãy liên hệ với FUNiX ngay tại đây:

Phần mềm độc hại xâm nhập vào App Store như thế nào?

Phần mềm độc hại là gì? Phần mềm độc hại hoạt động như thế nào?

Phần mềm độc hại dưới dạng dịch vụ (MaaS) là gì?

4 cách phát tán phần mềm độc hại hàng đầu

Vân Nguyễn (theo Makeuseof)

Bình luận (0

)