Cách phòng chống tấn công xen giữa?

Tấn công xen giữa (man-in-the-middle attack) xảy ra khi ai đó chen vào giữa hai máy tính, chặn lưu lượng truy cập nhằm đánh cắp các thông tin nhạy cảm. Vậy làm thế nào để chúng ta không trở thành nạn nhân? Hãy tìm hiểu cùng FUNiX.

Tấn công xen giữa (man-in-the-middle, viết tắt là MITM) xảy ra khi ai đó chen vào giữa hai máy tính, chặn lưu lượng truy cập nhằm đánh cắp các thông tin nhạy cảm. Trong bài viết trước, chúng ta đã làm quen với cơ chế và các kiểu tấn công MITM. Trong bài viết dưới đây, FUNiX sẽ hướng dẫn bạn cách phòng chống loại hình tấn công nguy hiểm này.

1. HTTPS có ngăn chặn được các cuộc tấn công MITM hay không?

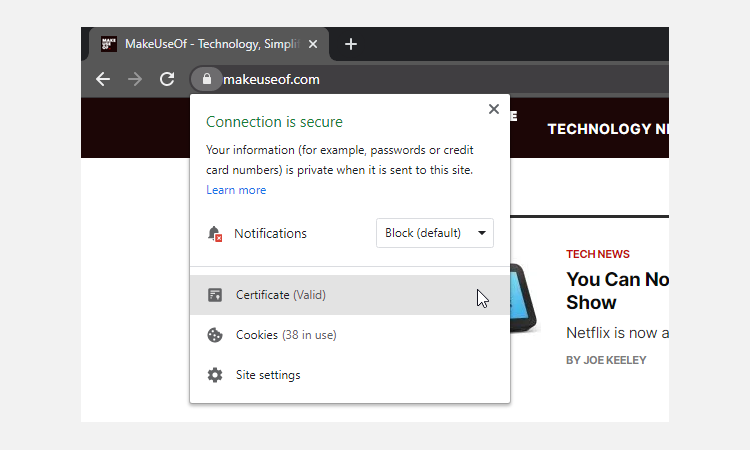

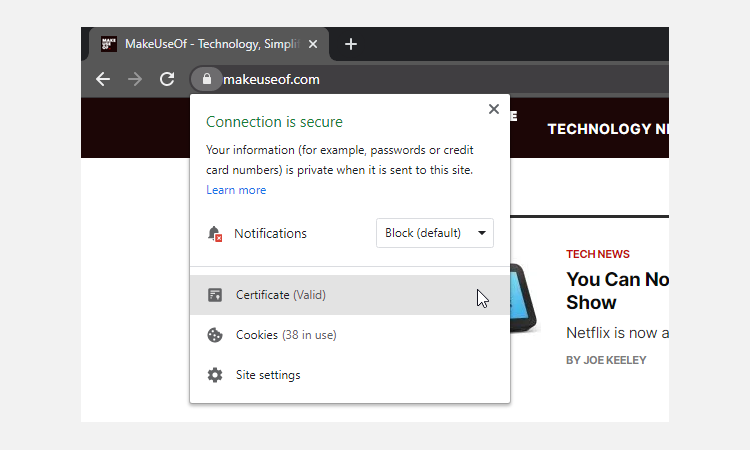

Hầu hết mọi trang web hiện nay đều sử dụng HTTPS, mà bạn có thể thấy biểu tượng này được biểu thị dưới dạng biểu tượng ổ khóa trên thanh địa chỉ, cùng với URL.

Trước đây, chỉ các trang web cung cấp thông tin nhạy cảm mới được khuyên sử dụng HTTPS. Chuẩn mực hiện đã thay đổi, đặc biệt là kể từ khi Google thông báo rằng họ sẽ sử dụng HTTPS làm tín hiệu xếp hạng SEO vào năm 2014. Vào thời điểm đó, chỉ khoảng 1-2% trong số một triệu trang web hàng đầu trên toàn cầu sử dụng HTTPS. Vào năm 2018, con số đó đã tăng lên đến hơn 50%.

Sử dụng kết nối HTTP tiêu chuẩn trên một trang web không được mã hóa, bạn sẽ không nhận được cảnh báo giống như ví dụ trên. Cuộc tấn công xen giữa sẽ diễn ra mà không có bất kỳ cảnh báo nào.

Vậy, HTTPS có bảo vệ khỏi các cuộc tấn công MITM không?

1.1 MITM và SSLStrip

Câu trả lời là có, HTTPS có thể bảo vệ chống lại các cuộc tấn công xen giữa. Nhưng có những cách mà kẻ tấn công có thể đánh bại HTTPS, loại bỏ bảo mật bổ sung dành cho kết nối của bạn nhờ mã hóa.

SSLStrip là một cuộc tấn công xen giữa buộc trình duyệt phải duy trì ở chế độ HTTP thay vì bắt đầu sử dụng HTTPS nếu có. Thay vì sử dụng HTTPS, SSLStrip “loại bỏ” lớp bảo mật, để lại cho bạn kết nối HTTP như cũ.

Bạn thậm chí có thể không nhận ra có điều gì không đúng. Trong những ngày trước khi Google Chrome và các trình duyệt khác hiển thị dấu thập đỏ lớn trên thanh địa chỉ để thông báo rằng bạn đang sử dụng kết nối không an toàn, rất nhiều người đã trở thành nạn nhân của SSLStrip. Sự ra đời của ổ khóa HTTPS khổng lồ chắc chắn giúp việc xác định xem bạn có đang sử dụng HTTPS hay không trở nên dễ dàng hơn.

Một nâng cấp bảo mật khác cũng làm giảm hiệu quả của SSLStrip: Bảo mật truyền tải nghiêm ngặt HTTP (HTTP Strict Transport Security, viết tắt là HSTS).

Bảo mật truyền tải nghiêm ngặt HTTP (HSTS) được phát triển để bảo vệ chống lại các cuộc tấn công từ kẻ trung gian, đặc biệt là các cuộc tấn công làm hạ cấp giao thức như SSLStrip. HSTS là một chức năng đặc biệt cho phép máy chủ web buộc tất cả người dùng chỉ tương tác với nó bằng HTTPS.

Điều đó không có nghĩa là nó hoạt động mọi lúc, vì HSTS chỉ cấu hình với người dùng sau lần truy cập đầu tiên của họ. Như vậy, về lý thuyết, có một khoảng thời gian rất nhỏ trong đó kẻ tấn công có thể sử dụng một cuộc tấn công MITM như SSLStrip trước khi HSTS được thực hiện.

Câu chuyện vẫn chưa kết thúc. Sự sụp đổ của SSLStrip đã nhường chỗ cho các công cụ hiện đại khác, kết hợp nhiều kiểu tấn công MITM vào một gói duy nhất.

1.2 Phần mềm độc hại MITM

Người dùng cũng phải đối mặt với các biến thể phần mềm độc hại sử dụng các cuộc tấn công MITM hoặc đi kèm với các mô-đun tấn công xen giữa. Ví dụ: một số loại phần mềm độc hại nhắm mục tiêu vào người dùng Android, chẳng hạn như SpyEye và ZeuS, cho phép kẻ tấn công nghe trộm các cuộc gọi đến và đi trên điện thoại thông minh.

Sau khi được cài đặt trên thiết bị Android, kẻ tấn công có thể sử dụng phần mềm độc hại để chặn tất cả các phương thức liên lạc. Trong trường hợp mã xác thực hai yếu tố, kẻ tấn công có thể yêu cầu mã xác thực hai yếu tố trên một trang web an toàn, sau đó chặn mã đó trước khi người dùng có thể phản ứng hoặc thậm chí hiểu chuyện gì đang xảy ra.

Máy tính để bàn cũng chịu nguy cơ bị đe dọa. Có rất nhiều loại phần mềm độc hại và bộ công cụ khai thác được thiết kế cho các cuộc tấn công xen giữa.

2. Làm thế nào để phòng chống một cuộc tấn công xen giữa?

Rất khó để chống lại một cuộc tấn công xen giữa. Kẻ tấn công có rất nhiều lựa chọn, điều đó có nghĩa là việc bảo vệ chống lại cuộc tấn công MITM có nhiều cấp độ.

- Sử dụng HTTPS: Đảm bảo mọi trang web bạn truy cập đều sử dụng HTTPS. Chúng ta đã nói về phần mềm độc hại SSLStrip và MITM, nhưng việc đảm bảo HTTPS có sẵn vẫn là một trong những lựa chọn phòng vệ tốt nhất. Để có thêm lớp bảo vệ, hãy xem xét tải xuống và cài đặt tiện ích mở rộng trình duyệt HTTPS Everywhere của Electronic Frontier Foundation , một trong những tiện ích mở rộng (extension) bảo vệ quyền riêng tư tốt nhất cho Google Chrome .

- Đừng bỏ qua các cảnh báo: Nếu trình duyệt của bạn thông báo cho bạn biết rằng có điều gì đó không ổn với trang web bạn đang truy cập, hãy tin tưởng vào nó . Cảnh báo này có thể là sự khác biệt giữa việc đảm bảo an toàn và tặng thông tin đăng nhập của bạn cho kẻ tấn công .

- Không sử dụng Wi-Fi công cộng: Nếu có thể, đừng sử dụng Wi-Fi công cộng. Nếu phải sử dụng kết nối Wi-Fi công cộng, bạn nên tải xuống và cài đặt VPN để thêm bảo mật cho kết nối của mình. Hơn nữa, hãy để ý các cảnh báo bảo mật của trình duyệt khi sử dụng kết nối Wi-Fi công cộng. Nếu số lượng cảnh báo trình duyệt đột ngột tăng lên, điều đó có thể cho thấy một cuộc tấn công MITM hoặc lỗ hổng bảo mật đang xảy ra.

- Chạy và cập nhật phần mềm chống vi-rút: Đảm bảo phần mềm chống vi-rút của bạn được cập nhật. Hơn nữa, hãy xem xét đến việc sử dụng một công cụ bảo mật bổ sung, như Malwarebytes. .

Các cuộc tấn công man-in-the-middle phụ thuộc vào việc xâm phạm thông tin liên lạc của bạn. Nếu bạn biết những gì sẽ xảy ra và biết những gì cần tìm, cơ hội tránh được các cuộc tấn công MITM của bạn sẽ cao hơn rất nhiều. Nhờ đó, dữ liệu của bạn sẽ vẫn an toàn và nằm trong tầm tay của bạn.

>>> Nếu bạn đang có nhu cầu học lập trình trực tuyến, tìm hiểu ngay tại đây:

- Tất cả những điều bạn cần biết về khóa học lập trình tại FUNiX FPT

- 5 Điểm đáng chú ý tại khóa học lập trình trực tuyến FPT – FUNiX

- Từ A-Z chương trình học FUNiX – Mô hình đào tạo lập trình trực tuyến số 1 Việt Nam

- Lý do phổ biến khiến học viên nước ngoài chọn FUNiX

- Lưu ý để học blockchain trực tuyến hiệu quả cao tại FUNiX

- Lý do nữ giới nên chọn FUNiX để học chuyển nghề IT

- FUNiX trở thành đối tác của Liên minh Blockchain Việt Nam

- 3 lý do bạn trẻ nên học blockchain trực tuyến ở FUNiX

Vân Nguyễn (theo Makeuseof)

Bình luận (0

)