Tấn công xen giữa (man-in-the-middle attack) là gì?

Tấn công xen giữa (man-in-the-middle attack) là một trong những trò lừa đảo lâu đời nhất trên thế giới. Nhưng nó hoạt động như thế nào trên internet và làm thế nào bạn có thể phát hiện?

Tấn công xen giữa (man-in-the-middle, viết tắt MITM) rất khó để phát hiện và phòng chống. Các cuộc tấn công này phụ thuộc vào việc kiểm soát đường truyền thông tin giữa con người, máy tính hoặc máy chủ. Vậy, tấn công xen giữa là gì, và làm thế nào bạn không trở thành nạn nhân của chúng?

1. Tấn công xen giữa là gì?

Tấn công xen giữa đã có từ trước khi máy tính ra đời. Với loại tấn công, kẻ tấn công “chen” vào giữa hai bên giao tiếp với nhau. Để hiểu rõ hơn về cách thức hoạt động của một cuộc tấn công xen giữa, hãy xem xét hai ví dụ sau.

1.1 Tấn công xen giữa offline

Một cuộc tấn công MITM offline nghe có vẻ đơn giản nhưng vẫn được sử dụng trên toàn thế giới.

Ví dụ: ai đó chặn thư của bạn, đọc nó, bỏ lại vào phong bì, sau đó gửi cho người nhận ban đầu. Sau đó, điều tương tự cũng xảy ra khi người đó trả lời bạn; kẻ tấn công đứng ở giữa, chặn, và đọc thư đến và đi của bạn.

Bạn sẽ không biết có một cuộc tấn công MITM đang diễn ra nếu nó được thực hiện đúng cách, vì việc chặn và đánh cắp dữ liệu là vô hình đối với bạn.

Việc kiểm soát kênh liên lạc giữa hai bên tham gia là cốt lõi của một cuộc tấn công xen giữa.

Nó cũng mở ra những con đường lừa đảo khác cho kẻ tấn công. Nếu kẻ tấn công kiểm soát các phương tiện liên lạc, chúng có thể sửa đổi các thông điệp đang được trao đổi. Trong ví dụ ở trên, chúng có thể sửa đổi nội dung tin nhắn của bạn hoặc đưa ra một yêu cầu cụ thể.

1.2 Tấn công xen giữa online

Tấn công xen giữa trực tuyến hoạt động theo cùng một cách, mặc dù với máy tính hoặc phần cứng kỹ thuật số khác thay vì thư giấy như trước đây.

Ví dụ, bạn kết nối với Wi-Fi công cộng miễn phí trong một quán cà phê và truy cập vào trang web ngân hàng của mình.

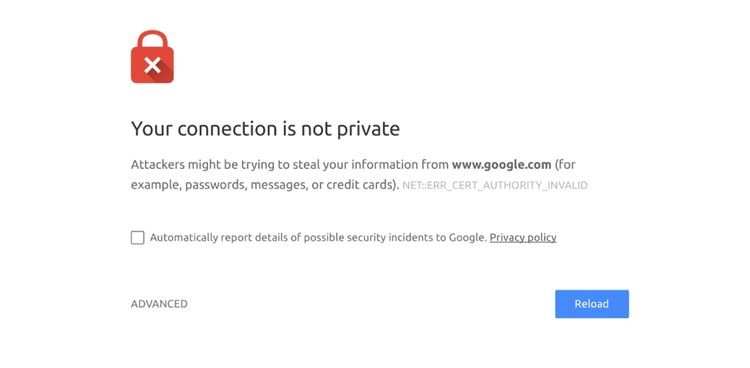

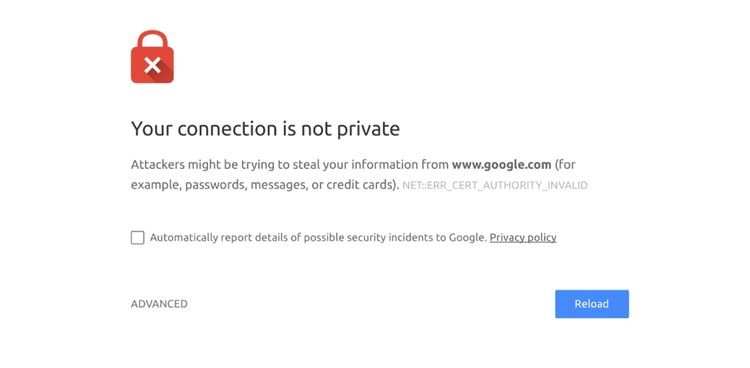

Sau đó bạn thấy lỗi thông báo rằng trang web của ngân hàng không có chứng chỉ mã hóa thích hợp. Điều này có nghĩa là có điều gì đó không ổn với cấu hình của trang web ngân hàng và một cuộc tấn công MITM đang diễn ra.

Tuy nhiên, nhiều người không quan tâm và vẫn nhấp bỏ qua thông báo lỗi này để truy cập vào trang web ngân hàng. Bạn đăng nhập vào tài khoản, chuyển tiền, thanh toán một số hóa đơn và mọi thứ có vẻ vẫn ổn.

Trên thực tế, kẻ tấn công có thể đã thiết lập một máy chủ và trang web giả mạo để bắt chước ngân hàng của bạn. Khi bạn kết nối với máy chủ ngân hàng giả mạo, nó sẽ copy trang web của ngân hàng, sửa đổi một chút. Khi bạn nhập thông tin đăng nhập của mình như bình thường và những thông tin này được gửi đến máy chủ của kẻ tấn công.

Máy chủ MITM vẫn đăng nhập bạn vào ngân hàng và hiển thị trang web như bình thường. Nhưng kẻ tấn công đã nắm được thông tin đăng nhập của bạn và sẵn sàng để lợi dụng chúng.

Trong trường hợp này, thông báo cảnh báo ở trên là lỗi chứng chỉ mã hóa thông báo rằng cấu hình trang web không đúng. Máy chủ MITM không có cùng chứng chỉ bảo mật như ngân hàng của bạn — mặc dù nó có thể có chứng chỉ bảo mật từ nơi khác.

2. Các kiểu tấn công xen giữa

Có một số kiểu tấn công MITM khác nhau:

- Giả mạo Wi-Fi: Kẻ tấn công có thể tạo điểm truy cập Wi-Fi giả có cùng tên với mạng Wi-Fi miễn phí bạn đang muốn kết nối. Ví dụ: trong một quán cà phê, kẻ tấn công có thể bắt chước tên Wi-Fi của quán hoặc tạo một tùy chọn giả mạo có tên “Wi-Fi cho khách”. Sau khi bạn kết nối với mạng Wi-Fi giả mạo, kẻ tấn công có thể theo dõi hoạt động trực tuyến của bạn.

- Giả mạo HTTPS : Kẻ tấn công đánh lừa trình duyệt của bạn tin rằng bạn đang sử dụng một trang web đáng tin cậy, thay vào đó, chuyển hướng bạn đến một trang web không an toàn. Khi bạn nhập thông tin đăng nhập của mình, kẻ tấn công sẽ đánh cắp chúng.

- Đánh cắp SSL : Khi bạn cố gắng kết nối với một trang web HTTP không an toàn, trình duyệt của bạn có thể chuyển hướng bạn đến tùy chọn HTTPS an toàn. Tuy nhiên, những kẻ tấn công có thể kiểm soát quy trình chuyển hướng, đặt liên kết đến máy chủ của chúng, đánh cắp dữ liệu và bất kỳ thông tin đăng nhập nào bạn nhập.

- Giả mạo DNS : Hệ thống tên miền (Domain Name System) giúp bạn điều hướng internet, biến các URL trong thanh địa chỉ của bạn từ văn bản có thể đọc được của con người thành địa chỉ IP có thể đọc được bằng máy tính. Sau đó, giả mạo DNS buộc trình duyệt của bạn truy cập vào một địa chỉ cụ thể nằm dưới sự kiểm soát của kẻ tấn công.

- Đánh cắp email : Nếu kẻ tấn công có quyền truy cập vào hộp thư hoặc thậm chí là máy chủ email của một tổ chức đáng tin cậy (chẳng hạn như ngân hàng), chúng có thể chặn các email của khách hàng chứa thông tin nhạy cảm hoặc thậm chí bắt đầu gửi email với tư cách là chính tổ chức đó.

Đây không phải là những loại tấn công MITM duy nhất. Có rất nhiều “biến thể” kết hợp các đặc điểm khác nhau của loại tấn công này.

Giờ bạn đã hiểu tấn công xen giữa là gì, vậy làm thế nào để phòng tránh? Hãy cùng tìm hiểu tại đây.

>>> Nếu bạn đang có nhu cầu học lập trình trực tuyến, tìm hiểu ngay tại đây:

- Tất cả những điều bạn cần biết về khóa học lập trình tại FUNiX FPT

- 5 Điểm đáng chú ý tại khóa học lập trình trực tuyến FPT – FUNiX

- Từ A-Z chương trình học FUNiX – Mô hình đào tạo lập trình trực tuyến số 1 Việt Nam

- Lý do phổ biến khiến học viên nước ngoài chọn FUNiX

- Lưu ý để học blockchain trực tuyến hiệu quả cao tại FUNiX

- Lý do nữ giới nên chọn FUNiX để học chuyển nghề IT

- FUNiX trở thành đối tác của Liên minh Blockchain Việt Nam

- 3 lý do bạn trẻ nên học blockchain trực tuyến ở FUNiX

Vân Nguyễn (theo Makeuseof)

Bình luận (0

)